Anciens Numéros

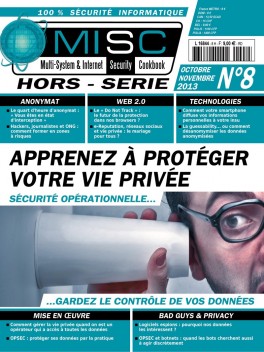

Anonymat et vie privée : qui, quand, quoi, comment ?

p.04 Témoignage : Jean-Marc Manach : « Vous êtes en état d'interception »

p.06 ONG, hackers et journalistes

p.09 Retour d'expérience sur les formations RSF à la protection des données

Web 2.0

p.12 Do Not Track, une tentative de protection de nos vies digitales : contexte, histoire, enjeux

p.18 La confidentialité sur les réseaux sociaux

Nouvelles technologies

p.26 Smartphone, Wi-Fi et vie privée : comment votre smartphone peut se révéler être votre pire ennemi

p.36 L'informatique ubiquitaire : une menace pour la vie privée ?

p.42 Guesswork

Mise en Œuvre

p.44 Le besoin d'anonymisation chez un opérateur d'importance vitale

p.56 L’OPSEC appliquée

Bad guys & privacy

p.67 Logiciels espions - menace réelle à la vie privée

p.73 OPSEC et Botnets

La publication technique des experts de la sécurité offensive & défensive

Face à la transformation digitale de notre société et l’augmentation des cybermenaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 20 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.