Linux Pratique s'appelle maintenant SysOps Pratique !

Anciens Numéros

LIVRAISON OFFERTE en France Métropolitaine à partir de 50€

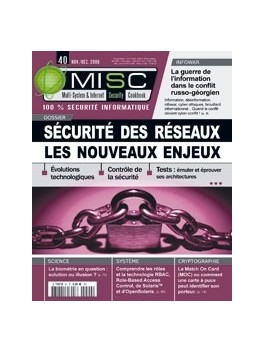

Sommaire

- Infowar [04 - 13]

- Conflit russo-géorgien et guerre de l’information

- Cryptographie [14 - 16]

- MOC ou la biométrie dans une carte à puce

- DOSSIER [18 - 59]

- [Sécurité des réseaux : les nouveaux enjeux]

- Sécurité pour l introduction de l IPv6 dans les coeurs de réseau / 19 - 28

- Le très haut débit – Un challenge pour la sécurité / 29 - 37

- Les nouvelles sondes de sécurité dans les réseaux multiservices / 38 - 44

- Une nouvelle approche dans l analyse des configurations / 47 - 52

- Émulation d architectures réseau / 53 - 59

- Système [60 - 69]

- Comprendre les rôles de Solaris™ et d OpenSolaris

- Science [70 - 82]

- La biométrie : solution ou illusion ?

La publication technique des experts de la sécurité offensive & défensive

Face à la transformation digitale de notre société et l’augmentation des cybermenaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 20 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.

© 2026 - LES EDITIONS DIAMOND