Anciens Numéros

Sommaire

- Témoignage [04 - 06]

- Tour d horizon du Wi-Fi à Paris

- Cryptographie [08 - 17]

- La carte à puce, cœur de sécurité des systèmes mobiles

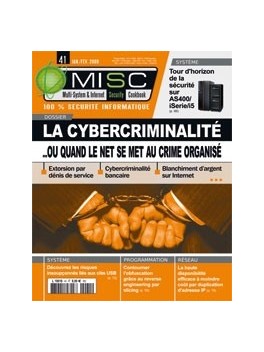

- DOSSIER [18 - 57]

- [ La cybercriminalité ]

- La cybercriminalité aujourd’hui / 18 à 24

- Les hébergeurs bulletproof / 25 à 33

- Extorsion par dénis de service / 34 à 38

- Cybercriminalité bancaire / 41 à 51

- Blanchiment d’argent sur Internet / 52 à 57

- Programmation [58 - 65]

- L’obfuscation contournée (Partie 1)

- Système [66 - 76]

- Une introduction au système AS/400 et à sa sécurité / 66 à 71

- La sécurité des clés USB / 72 à 76

- Réseau [78 - 82]

- Une architecture réseau avec duplication d adresse IP pour une très haute disponibilité

La publication technique des experts de la sécurité offensive & défensive

Face à la transformation digitale de notre société et l’augmentation des cybermenaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 20 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.

Thématique privilégiée pour la réalisation de démonstrations techniques à des fins promotionnelles, le MouseJacking n’en demeure pas moins un vecteur crédible pour l’obtention d’un accès initial dans le cadre d’un exercice Red Team. Nous vous proposons un retour d’expérience d’une telle opération en espérant vous convaincre de l’intérêt à porter à ces techniques.

Chaque semaine, des milliers de nouvelles vulnérabilités sont découvertes, analysées et publiées. Fin octobre 2025, le National Vulnerability Database (également connu sous le nom de [NVD]) a recensé 40 525 vulnérabilités pour l’année en cours, impliquant une légère augmentation par rapport à 2024. Parmi elles, de nombreuses sont jugées hautement critiques entraînant une course sans fin pour les équipes qui doivent trier, prioriser et corriger tout en assurant le fonctionnement des systèmes. En complément, les équipes font face à de nouvelles exigences imposées par les réglementations impliquant des traitements adaptés. Comment cette explosion du nombre de vulnérabilités peut-elle être gérée tout en respectant les exigences amenées par les nouvelles réglementations européennes ?

La sécurisation des utilisateurs racines (root user account) des comptes AWS est cruciale, mais peut rapidement devenir un vrai casse-tête. Dans cet article, découvrez comment renforcer la sécurité de ces utilisateurs à l’échelle d’une organisation en tirant parti de la fonctionnalité nommée « centralized root access ».