Anciens Numéros

Sommaire

- Témoignage

- Évaluation de l’antivirus Dr Web : l’antivirus qui venait du froid

- Vulnérabilité

- La faille OpenSSL/Debian

- Infowar

- La puissance militaire de la République Populaire de Chine : rapport 2008 du département de la Défense des États-Unis

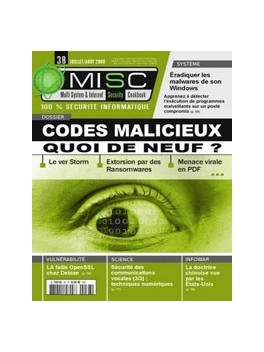

- DOSSIER : Code malicieux : quoi de neuf ?

- Les changements climatiques et les logiciels malicieux

- Analyse du phénomène ransomware

- Les nouveaux malwares de document : analyse de la menace virale dans les documents PDF

- Système

- Détection de malware par analyse système

- Science

- La sécurité des communications vocales (3) : techniques numériques

La publication technique des experts de la sécurité offensive & défensive

Face à la transformation digitale de notre société et l’augmentation des cybermenaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 20 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.

Le Machine Learning est partout, même dans des domaines en apparence anodins. Bien sûr, en termes de jeux, les défis représentés par les échecs ou le jeu de Go ont été relevés, mais il existe un autre jeu de stratégie très complexe : StarCraft II (la version I était très bien aussi !), l'un des jeux vidéo les plus complexes jamais créés.

Voici une sélection d'ouvrages pour la plupart récemment sortis ou sur le point de sortir et qui ont attiré notre attention

« Les data scientists sont partis et ont laissé un fichier au format HDF5. C'est magique, ça détecte les voitures. Tu crois qu'on peut en faire un outil ? Ça tournerait sur mon Raspberry Pi ? » Dans cet article, nous allons découvrir le format Open Neural Network eXchange (ONNX). Nous allons ensuite coder une petite application en Go dans le but d’exécuter un réseau de neurones sur Raspberry Pi, simplement.