Anciens Numéros

Sommaire

- Vulnérabilité [04 - 10]

- Linux/vmsplice, la faille 3 en 1

- Infowar [12 - 20]

- Atteintes aux données personnelles et guerre de l’information

- Cryptographie [23 - 27]

- Courbes elliptiques et cryptographie : factorisation de grands nombres

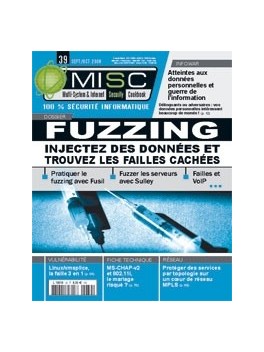

- DOSSIER [28 - 68] ( Fuzzing : injectez des données et trouvez les failles cachées )

- Principes et enjeux / 28 - 37

- Pratiquer le fuzzing avec Fusil / 38 - 41

- Fuzzer les serveurs avec Sulley / 42 - 48

- Failles et VoIP / 49 - 57

- Votre protocole est-il vérifié ? / 58 - 68

- Réseau [69 - 75]

- Protéger des services par topologie sur un cœur de réseau MPLS

- Fiche Technique [76 - 82]

- MS-CHAP-v2 et 802.11i, le mariage risqué ?

La publication technique des experts de la sécurité offensive & défensive

Face à la transformation digitale de notre société et l’augmentation des cybermenaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 20 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.

Perplexe, voilà l’état dans lequel j’ai été lorsque l’on m’a annoncé que j’allais m’occuper d’un hors-série consacré à la Raspberry Pi. Là où tout le monde me disait, « tu verras, c’est comme un ordinateur », je pensais « mais que vais-je faire avec cet espèce de circuit imprimé, cette carte si petite que je pourrais la glisser dans mon portefeuille ? ». Alors que je rédige cette préface au terme de la rédaction de ce numéro spécial, je sais désormais que les apparences sont trompeuses. Ce projet, outre son nom gourmand (je profite de ces lignes pour déclarer mon amour pour les framboises), a des pouvoirs insoupçonnés.

Voilà quelques années que je vous parle de retrogaming et d’émulation : dans Linux Essentiel n°36, j’évoquais la rénovation d’une borne Jeutel à l’aide d’un PC sous Linux et de MAME, dans Linux Pratique n°76, il s’agissait d’utiliser le frontal WAH!CADE pour transformer votre PC en borne d’arcade, dans Linux Pratique Hors-série n°30, je vous ai présenté raspicade pour créer une borne d’arcade sur la base d’une Raspberry Pi et dernièrement dans Hackable n°12, j’ai décrit la réalisation complète d’une mini borne. Je récidive ici en vous présentant la distribution Recalbox qui me semble être une des meilleures pour le retrogaming. Voyons cela en détail.