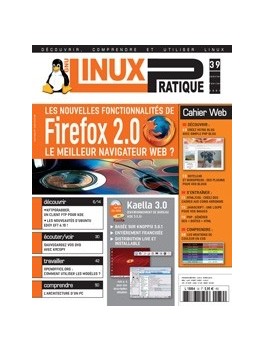

Linux Pratique 39

Les nouvelles fonctionnalités de Firefox 2.0 - Le meilleur navigateur web ?

En savoir plus5,95 € TTC

Anciens Numéros

Sommaire

- Réfléchir

- Informatique : Vive la liberté !

- Découvrir

- KFTPgrabber, un client FTP pour KDE

- Jalmus, pour l'apprentissage de la lecture musicale

- PDF Split and Merge : manipulez vos PDF en toute simplicité !

- Childsplay, une suite éducative pour les tout petits

- Gérez vos collections les plus diverses avec Tellico 1.2

- Ubuntu Edgy : nouveautés, réflexion et migration

- BKchem, pour l'écriture de formules chimiques

- Détendez-vous avec Workrave...

- GeneWeb, la généalogie en ligne

- Ri-li 2.0

- La gravure sous Gnome avec Brasero

- Katapult, le lanceur d'applications KDE

- Tester

- Nouvelle gamme C1 de Sony : solide et beau

- 10 jours avec... NETGEAR Range Max Next

- Écouter/Voir

- Kino : exporter ses vidéos au format VCD

- K9copy : sauvegardez facilement vos DVD vidéo

- Communiquer

- Firefox 2.0, le meilleur navigateur Web ?

- Extensions de Firefox : notre sélection

- Travailler

- OpenOffice.org - Les modèles, conserver ses styles

- Créer

- Art of Illusion - l'art de la courbe

- Comprendre

- L'architecture d un PC

- Déployer

- Le travail collaboratif avec Toutateam

- Approfondir

- Gravez un CD audio en commandes en ligne

- Le système de fichiers UDF

- Cahier Web

- Créez votre blog avec Simple PHP Blog

- Des plugins pour vos blogs !

- HTML/CSS : Créez des cadres aux coins arrondis

- JavaScript : Une loupe pour vos images

- PHP : Générer des « boîtes » HTML

- Les mentions de couleur en CSS

Le bimestriel des administrateurs de systèmes & réseaux et des utilisateurs de solutions open source

Né en 1999, SysOps Pratique (anciennement Linux Pratique) réunit toute l’information technique qui permettra de gérer de manière optimale son SI. Ses articles pratiques et retours d'expérience de professionnels du milieu couvrent notamment les thématiques suivantes : administration système & réseau, cloud, virtualisation, orchestration, conteneurisation, SysOps/DevOps, solutions professionnelles, cybersécurité...

Thématique privilégiée pour la réalisation de démonstrations techniques à des fins promotionnelles, le MouseJacking n’en demeure pas moins un vecteur crédible pour l’obtention d’un accès initial dans le cadre d’un exercice Red Team. Nous vous proposons un retour d’expérience d’une telle opération en espérant vous convaincre de l’intérêt à porter à ces techniques.

Chaque semaine, des milliers de nouvelles vulnérabilités sont découvertes, analysées et publiées. Fin octobre 2025, le National Vulnerability Database (également connu sous le nom de [NVD]) a recensé 40 525 vulnérabilités pour l’année en cours, impliquant une légère augmentation par rapport à 2024. Parmi elles, de nombreuses sont jugées hautement critiques entraînant une course sans fin pour les équipes qui doivent trier, prioriser et corriger tout en assurant le fonctionnement des systèmes. En complément, les équipes font face à de nouvelles exigences imposées par les réglementations impliquant des traitements adaptés. Comment cette explosion du nombre de vulnérabilités peut-elle être gérée tout en respectant les exigences amenées par les nouvelles réglementations européennes ?

Encapuchonnés, marginaux, génies solitaires ou cybercriminels organisés, les hackers fascinent depuis toujours le cinéma et les séries. Tantôt caricaturés, tantôt brillamment mis en scène, leur représentation évolue au fil du temps, entre exagérations hollywoodiennes et tentatives de réalisme. Voici une plongée dans la culture cyber à l’écran, vue à travers l’œil d’un passionné.