Linux Pratique s'appelle maintenant SysOps Pratique !

Anciens Numéros

LIVRAISON OFFERTE en France Métropolitaine à partir de 50€

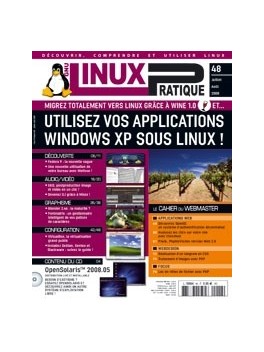

Sommaire

- Contenu du CD

- 04 OpenSolarisTM 2008.05

- Découverte

- 06 Fedora 9 : la nouvelle vague

- 07 Des besoins... avec quels moyens ?

- 08 Reprenez vos petites briques de couleur !

- 11 Une nouvelle utilisation de votre bureau avec Metisse !

- 12 Supprimez les fichiers obsolètes à l’aide de Scleaner

- 14 Faites fonctionner vos applications Windows sous Linux !

- 15 GCstar : nouvelle version !

- Audio/vidéo

- 18 EKD, postproduction image et vidéo en un clic de souris !

- 20 Mixxx, devenez DJ !

- Outils Internet

- 24 Extensions de Firefox : notre sélection

- 28 wget : un outil de téléchargement non interactif

- Bureautique

- 31 La PAO sous GNU/Linux : où en est Scribus ?

- 34 Vos cartes de visite en un tour de main !

- Graphisme/3D/photo

- 36 Blender 2.46 : la maturité ?

- 38 Fontmatrix : un gestionnaire intelligent de vos polices de caractères

- 40 Se familiariser avec les outils de GIMP

- Configuration

- 42 VirtualBox, la virtualisation grand public

- 48 Installation guidée de trois distributions GNU/Linux (2/4)

- 54 Installation guidée de trois alternatives GNU/Linux (3/4) : aide à l’installation d’une distribution GNU/Linux

- En savoir plus...

- 60 SVG – Dessin vectoriel dynamique (2/2)

- Le cahier du webmaster

- 68 Découvrez OpenID, un système d’authentification décentralisé

- 72 Réalisation d’un Tangram en CSS

- 75 Traitement d’images avec PHP

- 78 Les en-têtes de fichier avec PHP

- 80 Visualisez la carte de température des clics sur votre site avec ClickHeat

- 81 Piwik, PhpMyVisites version Web 2.0

Le bimestriel des administrateurs de systèmes & réseaux et des utilisateurs de solutions open source

Né en 1999, SysOps Pratique (anciennement Linux Pratique) réunit toute l’information technique qui permettra de gérer de manière optimale son SI. Ses articles pratiques et retours d'expérience de professionnels du milieu couvrent notamment les thématiques suivantes : administration système & réseau, cloud, virtualisation, orchestration, conteneurisation, SysOps/DevOps, solutions professionnelles, cybersécurité...

Ce magazine est intégralement disponible sur Linux Magazine Connect

© 2025 - LES EDITIONS DIAMOND