Linux Pratique s'appelle maintenant SysOps Pratique !

Anciens Numéros

LIVRAISON OFFERTE en France Métropolitaine à partir de 50€

Sommaire

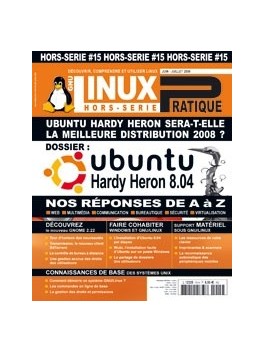

- Ubuntu Hardy Heron, la meilleure distribution Linux en 2008 ?

- 04 Ce qui se cache sous les plumes du Héron Hardi...

- 07 Des suggestions pour Ubuntu ?

- 07 Gnome-Do, un lanceur d’applications pour GNOME

- 08 Un bureau avancé sous Ubuntu Hardy

- À la découverte du nouveau bureau GNOME 2.22

- 10 Gnome 2.22, tour d’horizon des nouveautés

- 11 PolicyKit : une gestion accrue des droits des utilisateurs

- 12 Vinagre : prenez le contrôle d’un ordinateur à distance !

- 13 Transmission, le nouveau client BitTorrent de GNOME

- 14 Gérez simplement vos clefs de chiffrement avec Seahorse

- La cohabitation Linux/Windows

- 16 Installer Ubuntu Hardy Heron 8.04 sur son disque dur

- 19 Le partitionnement de votre disque dur

- 20 Wubi, la solution pour installer Ubuntu sur votre poste Windows en toute simplicité !

- 21 Le partage de fichiers avec un poste Windows

- 22 Vos applications Windows sous Linux avec Wine

- Dossier : Ubuntu 8.04, la meilleure distribution 2008 ? Nos Réponses de A à Z

- Un dossier de A à Z pour faire le point sur les fonctionnalités et les possibilités d’Ubuntu Hardy Heron (personnalisation et configuration du système, logiciels, etc.)

- Le support matériel sous GNU/Linux

- 69 Utilisez votre scanner sous Linux

- 70 Redécouvrir son clavier

- 71 Configurez vos raccourcis clavier avec XBindKeys

- 73 Comment la clef USB fait-elle pour apparaître toute seule sur mon bureau ?

- 76 Installer son imprimante

- 77 La gestion de l’énergie sous Linux

- Connaissances de base des sytèmes UNIX

- 78 Comment démarre un système GNU/Linux ? Le cas Ubuntu 8.04

- 81 Analysez les performances de votre ordinateur

- 82 Gérer les droits des utilisateurs

- 82 Aperçu de l’arborescence de fichiers d’un système GNU/Linux

Le bimestriel des administrateurs de systèmes & réseaux et des utilisateurs de solutions open source

Né en 1999, SysOps Pratique (anciennement Linux Pratique) réunit toute l’information technique qui permettra de gérer de manière optimale son SI. Ses articles pratiques et retours d'expérience de professionnels du milieu couvrent notamment les thématiques suivantes : administration système & réseau, cloud, virtualisation, orchestration, conteneurisation, SysOps/DevOps, solutions professionnelles, cybersécurité...

Ce magazine est intégralement disponible sur Linux Magazine Connect

© 2025 - LES EDITIONS DIAMOND