GNU/Linux Magazine 229

Tirez le meilleur de GIT

Intervenez à chaque étape du traitement des données avec les hooks

En savoir plus8,90 € TTC

Anciens Numéros

Actus & Humeur

p. 06 European GNU Radio Days 2019

p. 14 Pourquoi Docker est obsolète

Système & Réseau

p. 20 Du bon usage du sémaphore

p. 24 Personnalisez Git à l’aide d’un git hook

Hack & Bidouille

p. 40 Créez une commande de sonorisation pour vos scripts Shell

Libs & Modules

p. 44 (Re-)Découvrir Fortran

p. 58 Service ReST ultrarapide avec Quarkus

Mobile & Web

p. 74 Automatisation de l’extraction d’information d’une page web nécessitant une authentification

Lorsqu’un élément matériel se met brusquement à dysfonctionner, c’est agaçant (qui plus est en rentrant de congés). Lorsque ce matériel est utilisé de manière continue pour travailler, c’est énervant. Et si en plus, ledit matériel ne peut pas être réparé, ça devient rageant !

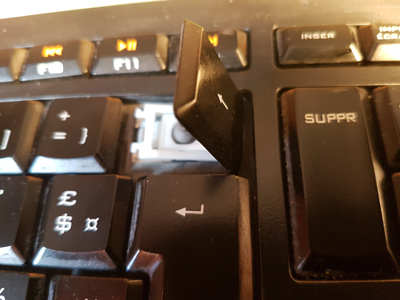

Après 5 ou 6 ans de bons et loyaux services, mon clavier m’a « lâché ». Attention, il est toujours utilisable… mais la touche <Backspace> ne tient en place plus que d’un côté et à chaque appui elle se relève, ce qui est particulièrement horripilant :

Quel est le problème ? Deux minuscules ergots au dos de la touche ont cassé. Quelle est la solution ? Changer la touche ? Cela me paraissait évident !

Mon clavier n’est pas un clavier chinois, c’est le fer de lance d’une grande marque suisse de périphériques informatiques. Plus de 80€ pour un clavier de bureau c’est un peu cher, mais il faut reconnaître que c’est un très bon produit. J’ai donc contacté le SAV pour pouvoir réparer mon clavier :

« J'ai acheté mon clavier il y a 5 ou 6 ans et l'une des touches (backspace) vient de se casser. L'ensemble du clavier fonctionnant correctement, j'aurais souhaité acheter une touche de remplacement, mais je ne trouve pas sur quelle page effectuer mon achat. »

À quoi il m’a été répondu qu’il n’y avait plus de pièces en stock, car mon modèle de clavier était obsolète. Je pouvais donc aller voir sur Amazon ou Ebay pour acheter une touche de rechange, mais que l’entreprise ne pouvait garantir la provenance des pièces…

Ce fameux clavier est toujours en vente sur le site du constructeur (normal, c’est leur meilleur clavier). Donc c’est un peu comme si l’acheteur d’une Bugatti Chiron crevait et qu’on lui répondait que son modèle est obsolète et qu’il n’y a plus de pneus disponibles…

Le constructeur ne veut pas que l’on répare ses claviers donc essayons leur suggestion et passons par le Web. On y trouve soit des touches génériques chinoises (avec l’incertitude d’acheter un bout de plastique inutile), soit un vendeur sur Ebay qui propose des touches d’occasion à… 10€ la touche ! Le calcul est vite fait, mon clavier de 105 touches coûte plus de 1050€ ! Et si une de mes touches s’est cassée, les autres risquent de suivre et rien ne me dit qu’il n’en sera pas de même sur les touches d’occasion…

J’ai donc acheté un nouveau clavier et je possède dorénavant un véritable trésor : un jeu de 104 touches de rechange issues de mon précédent clavier. Vive la société de consommation !

Que vous achetiez votre Linux Magazine en version papier ou numérique, même en cas de défaillance de votre clavier vous pourrez continuer à le lire ! C'est quand même une bonne nouvelle… tant que nous avons des claviers pour l'écrire :-)

Tristan Colombo

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

2020 aura été une année marquante pour nos vies et nos sociétés. Il aura fallu se réinventer, trouver des solutions à des situations exceptionnelles. Dans les entreprises, l'Éducation ou la Santé, la mobilisation des ressources informatiques aura été maximale. Nos infrastructures auront ployé, tangué, parfois presque craqué, mais au final, cela aura tenu.

Maintenant que notre serveur principal est déployé et que nous y avons appliqué un premier niveau de sécurisation système, occupons-nous de sa sécurisation réseau. Nous allons détailler en quoi les attaques réseau sont primordiales dans notre modèle de menace. Comme nous le verrons, l’accès distant est le risque principal qui guette nos serveurs. Nous allons mettre en œuvre une sécurité en profondeur et les mesures de protection réseau en seront une de ses dimensions importantes.

Notre infrastructure est désormais stable et sécurisée tant au niveau système que réseau. Nous allons pouvoir étudier de manière un peu approfondie un logiciel particulier : OpenSSH. Ce démon réseau nous permet de nous connecter en toute sécurité sur nos serveurs via le protocole SSH. Son développement a commencé il y a plus de 20 ans chez nos amis d’OpenBSD. La liste de ses fonctionnalités est d’une longueur impressionnante. Nous allons en parcourir ensemble quelques-unes qui, je l’espère, nous permettront d’améliorer tant notre sécurité que notre productivité quotidienne.