GNU/Linux Magazine 247

Conjuguez Deep Learning & Edge Computing avec la Nvidia Jetson

En savoir plus8,90 € TTC

Anciens Numéros

Actus & Humeur

p. 06 Les barrages se tordent (de rire) : comparaison d'images (mal) géoréférencées avec l'interférométrie par RADAR spatioporté

IA, Robotique & Science

p. 16 Prise en main de la NVIDIA Jetson Nano

Outils & Système

p. 26 C’est l’histoire d’un make...

Kernel & Bas niveau

p. 38 À la découverte des namespaces mount et uts

Libs & Modules

p. 54 « Abracadabra, Python ! » : les méthodes magiques en Python

p. 60 Un alter ego d’Eliza en Java faisant du calcul symbolique

p. 72 Godot : comment créer un jeu d’aventure

« Vous avez soif ?

Regardez sur votre bureau si vous disposez d’une bouteille d’eau (préférez l’eau à l’alcool qui n’hydrate pas). Si vous voyez une bouteille, prenez-la et buvez. Sinon, verrouillez votre ordinateur, levez-vous et effectuez quelques pas pour vous rendre au distributeur d’eau le plus proche. Là, vous pourrez boire puis retourner à votre machine que vous déverrouillerez pour pouvoir recommencer à travailler. »

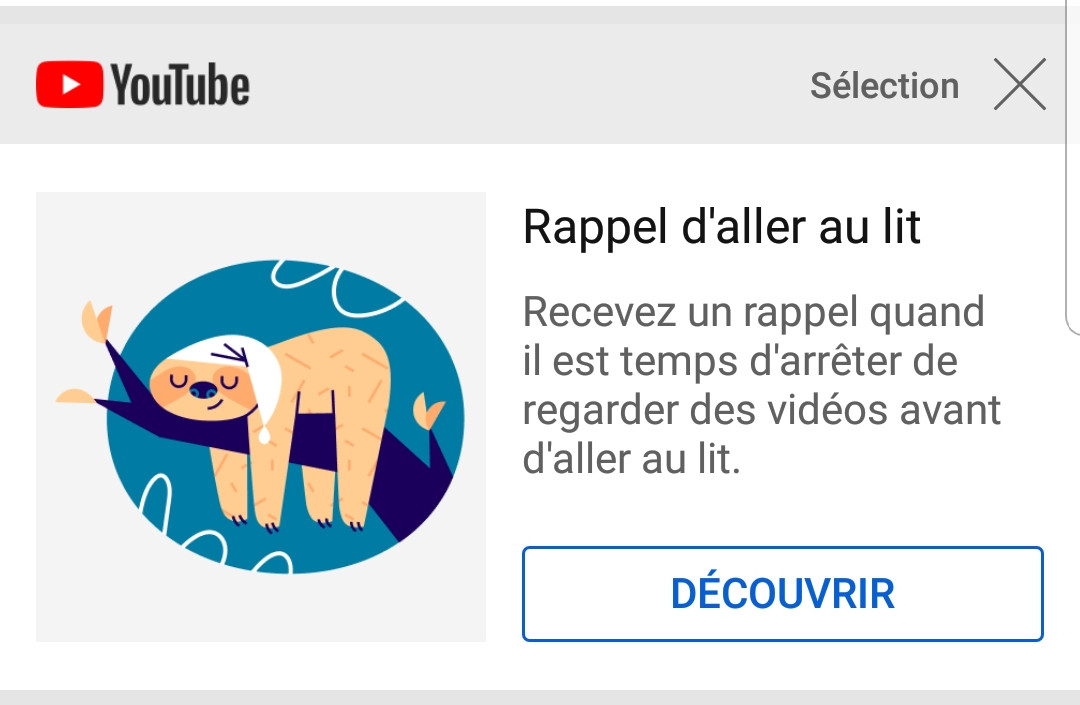

Voilà bientôt ce à quoi vous aurez droit lorsque vous travaillerez sur votre ordinateur, sans oublier les pauses « pipi ». En tout cas, c’est certainement ce que projette YouTube au vu du message qui s’est affiché sur mon smartphone il y a quelques jours :

Non ??? Eh bien si, ils ont osé ! La notification qui va vous servir de maman : « Allez, mon tout petit, il est l’heure d’aller au dodo ! ». Il n’est pas possible qu’une société aussi grosse que Google nous prenne pour des débiles profonds sans raison. Un de leurs services a dû mener une étude et ils ont nécessairement dû se rendre compte qu’une partie de la population était dans l’incapacité de prendre en compte ses besoins vitaux. Charitablement, Google leur tend donc la main pour les aider. Mais, attendez… il y a quelque chose qui cloche : à qui profite le crime ? J’ai effectué quelques recherches pour savoir si le cas était isolé : eh bien pas du tout ! En fait, il est par exemple possible d’avoir une notification indiquant que l’on a trop regardé de vidéos et qu’il est temps de faire une petite pause. N’oublions pas que Google est une entreprise américaine : l’image qu’ils renvoient est très importante et ils s’achètent donc à peu de frais une image de défenseur du « bien-être digital »... : « utilisez nos produits braves gens, nous veillons sur vous et vos enfants ! ».

À toutes fins utiles, si vous aussi vous éprouvez le besoin d’être assisté dans toutes les étapes de votre vie, nous avons ajouté des nombres en bas des pages et vous trouverez en tournant la page un formidable outil que l’on nomme « sommaire » sur lequel est indiqué une correspondance entre ces numéros et les articles du magazine. N’hésitez pas à vous en servir pour pouvoir trouver rapidement l’article que vous souhaitez lire :-) ! Sur ce, bonne lecture justement !

Tristan Colombo

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

L’autre jour, en passant dans le couloir, j’ai vu Peter apparemment très concentré sur son écran. Je me suis dit qu’il devait faire un truc intéressant, lui. En comparaison, moi j’avais épuisé les derniers travaux intéressants : il ne me restait plus qu’à écrire de la doc ou bien préparer mon entretien annuel. Clairement, la tentation était trop grande et je suis entré dans son bureau pour en savoir plus…

Continuons cette série sur les codes fantastiques avec la découverte d’une implémentation audacieuse de strlen.

Dans de nombreuses applications, il peut être utile de pouvoir notifier l’utilisateur d’un évènement ou encore de l’informer de la réussite ou l’échec d’une opération. Pour ce faire, il existe différentes options en JavaScript.