Hackable Magazine 37

RP2040 / Microcontrôleur :

Découvrez la nouvelle Raspberry Pi Pico !

- Installez le SDK C/C++

- Écrivez vos premiers codes

- Utilisez l’IDE VSCode

12,90 € TTC

Anciens Numéros

Repère & Techniques

p. 04 De la preuve formelle en Verilog, librement

RPI & SBC

p. 24 On ne compile jamais sur la cible embarquée » : Buildroot propose GNU Radio sur Raspberry Pi (et autres)

Arduino & Microcontrôleurs

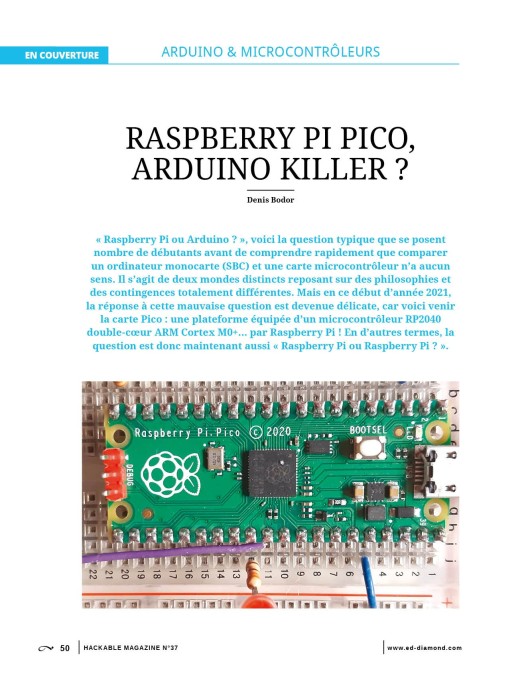

p. 50 Raspberry Pi Pico, Arduino killer ?

p. 78 Installer OpenOCD spécial Pico pour votre Debian

p. 88 Mesurer l’éclairement avec Arduino

Rétro Tech

p. 106 Programmation avec le 6502 : vers des jeux plus évolués

Sécurité

p. 120 Une nouvelle méthode d’imagerie tridimensionnelle pour la rétro-ingénierie des circuits intégrés

git pull... OMG OMG OMG !

Je n’ai pas pour habitude de traiter du sujet de couverture dans l’édito, mais je dois avouer qu’entre le moment de la réception de mes Pico et celui où je couche sur le papier ces quelques mots, je me découvre des comportements et des signes physiologiques qui ne trompent pas.

Pupilles dilatées, regard insistant, recherche du contact, sourire béat, alimentation irrégulière, nervosité fébrile, tachycardie, réduction du sommeil... Oui, je crois que les choses sont claires entre moi, la Pico et son RP2040 ! Comme le chantait Axelle Red, désir ou amour, elle le saura un jour. En attendant, je suis totalement sous le charme et ceci ne risque pas de s’améliorer.

À l’instant où je vous fais l’aveu de ces sentiments à peine retenus, viennent d’apparaître quelques neuf nouveaux fichiers dans le répertoire « src/boards/include/boards » du SDK de la Pico. Neuf nouvelles cartes à base de RP2040, produites par différentes sociétés (Pimoroni, SparkFun, Adafruit) qui viennent étoffer l’écosystème et ainsi démultiplier les possibilités de réalisation. Sans surprise, une paire de Tiny2040 de Pimoroni, équipées d’une flash de 8 Mo, est en commande et ne saurait tarder à apparaître dans ma boite à lettres.

Cet engouement je le connais, car c’est celui qui a fait naître le premier Hackable. Et c’est également celui qui a suivi l’apparition des ESP01, ces modules à base d’ESP8266, et plus tard l’arrivée des ESP32. Une nouvelle vague, électrisant les développeurs de tous bords et de tous projets, et j’ai le sentiment que c’est loin d’être fini...

Une chose est sûre, tel Cupidon, la fondation a visé juste et je crains de ne pas être la seule victime... (oui, vous risquez d’être le prochain ou la prochaine, désolé).

Denis Bodor

Le bimestriel spécialisé dans l'électronique numérique et l'embarqué !

Né en 2014, Hackable est un bimestriel destiné aux professionnels et particuliers souhaitant découvrir et progresser dans les domaines de l’électronique numérique et de l’embarqué. Il fournit un contenu riche orienté vers une audience désireuse de bénéficier d'une veille technologique différente et résolument pratique. Le contenu du magazine est conçu de manière à permettre une mise en pratique directe des connaissances acquises et apprendre tout en faisant.