GNU/Linux Magazine HS 75

12,90 € TTC

Anciens Numéros

La carte et ses ports GPIO

p. 08 Sortie de la nouvelle Raspberry Pi B+

p. 10 DÈcouvrez et utilisez les broches d'entrÈes-sorties du Raspberry Pi

L'interface SPI

p. 34 SPI et Raspberry Pi

p. 52 Dialogue en SPI avec un MSP430

Distributions et OS

p. 60 La compilation croisÈe avec votre Raspberry Pi

p. 72 …cran SPI pour Raspberry Pi

p. 84 RTEMS sur Raspberry Pi

Applications

p. 98 Communiquer en i2c avec un capteur de température

p. 110 Raspberry Pi et temps réel

Il y a quelques mois, nous proposions un guide de Linux Pratique sur le Raspberry Pi qui exposait les bases pour prendre en main ce mini-ordinateur. Depuis, l'été et ses nombreux apéritifs vous ont probablement permis d'expérimenter la fabrication d'un distributeur à cocktails. De même, vos nombreux invités ont pu tester vos talents culinaires mais également la précision de vos cuissons grâce à votre compte à rebours ultra design (et un peu geek) réalisé avec votre petite carte « magique ». En bref, vous avez pu tester les multiples possibilités de ce petit mais non moins efficace outil qu'est le Raspberry Pi.

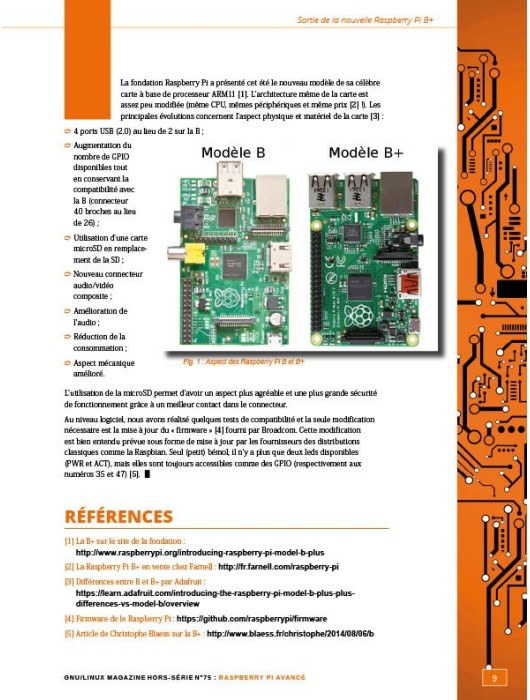

Or, saviez-vous que depuis juillet 2014, une nouvelle version de la carte a été commercialisée (la version B+) avec de nombreuses améliorations matérielles ? Pour en savoir plus, rendez-vous en page XX.

Certains d'entre vous ont donc profité de l'été pour se familiariser avec cette petite carte et vont pouvoir approfondir leurs découvertes dans ce numéro. Quant aux autres, ceux qui connaissaient déjà la carte, ce numéro devrait aussi leur apporter de nouvelles connaissances.

En effet, pour tous il est temps d'aller voir un peu plus en profondeur ce que l'on peut faire avec ce Raspberry Pi conçu à l'origine dans un but éducatif et qui, pour de nombreux électroniciens, est devenu l'outil favori d'expérimentations et de réalisations de projets.

Ainsi, dans ce nouveau guide vous pourrez :

- découvrir les nouveautés du Raspberry Pi B+ ;

- approfondir vos connaissances sur les différentes broches d'entrées/sorties, que ce soient les ports GPIO, ou SPI ;

- ajouter un écran tactile nomade à votre carte (écran Adafruit au format du Raspberry Pi) ;

- utiliser le bus i2c pour communiquer avec un capteur de température externe ;

- faire du « temps réel » avec votre carte en étudiant plusieurs possibilités ;

- utiliser la cross-compilation ;

- et bien d'autres choses encore.

Vous avez dans les mains le guide qui vous ouvrira de nouvelles perspectives de développements, et qui vous permettra d'exploiter encore au mieux toute la puissance de la petite carte à la framboise !

Tristan Colombo

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

Soyons clairs, je ne suis pas fan de Lua en tant que langage de programmation. Le simple fait que les tableaux débutent à l'indice 1 me perturbe totalement et constitue pour moi une véritable aberration. Mais, d'un autre côté, Lua est aussi le langage par excellence lorsqu'il s'agit d'embarquer des fonctionnalités de scripting au sein d'une application ou d'un outil. Du moins, c'est ce que tend à montrer sa popularité dans ce domaine et, si l'on n’a jamais tenté l'expérience, on peut se demander pourquoi. La réponse est évidente après quelques lignes de code et on se surprend soi-même à dire, à haute voix qui plus est, « Ah ! Mais c'est excellent, en fait ! ».

Dans un précédent article [1] paru dans le numéro 260, nous avions fait connaissance avec le développement noyau du côté de NetBSD. Remettons le couvert aujourd'hui, mais en nous penchant sur OpenBSD qui, de bien des manières et sur bien des plans est drastiquement différent des autres systèmes de la famille des héritiers de l'historique BSD que sont NetBSD, FreeBSD ou en encore DragonFly BSD. À commencer par le fait qu'il n'y a pas de modules kernel (LKM) dans OpenBSD...

Si vous croyez que le format ASCIIZ (aussi appelé « chaîne de caractères à terminateur nul » à la base du langage C et d’UNIX) est le pire péché originel de l’informatique, accrochez-vous. Il est amplifié par un autre péché bien plus grave, commis au nom du minimalisme, excusé au nom de la compatibilité et perpétué par l’oubli des alternatives. Si vous avez lu l’article de mars 2023 [1] jusqu’au bout, vous avez probablement compris que la plupart des langages de programmation actuels n’utilisent qu’une seule pile. C’est la source de nombreux problèmes (de sûreté, de sécurité, de complexité et bien d’autres) aux origines de failles variées (représentant peut-être un cinquième des CVE) que nous sommes habitués à mitiger, sans les résoudre vraiment. Dans cette première partie lovecraftienne, nous irons jusqu’au fond de l’impasse pour démontrer l’absurdité, les difficultés et les dangers imposés par ce système.