Anciens Numéros

Sommaire

- Kernel

- p. 04 Kernel Corner : le noyau 2.6.26

- SysAdmin

- p. 14 Solaris 10 05/08 et OpenSolaris 2008.05

- p. 24 PostgreSQL et ses journaux de transactions

- NetAdmin

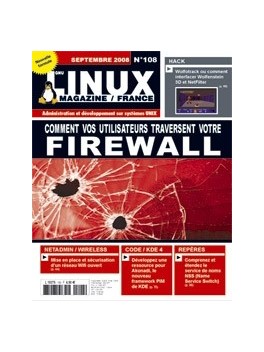

- p. 38 Comment vos utilisateurs traversent votre firewall

- p. 44 Mise en place d’un réseau Wifi ouvert

- Repères

- p. 56 Petit hacking en famille avec NSS

- Code(s)

- p. 62 Tutoriel CDK Partie 2

- p. 70 Écrire une ressource pour Akonadi

- p. 77 CMake et vos bibliothèques

- p. 82 Gestion des erreurs en langage C

- Hack(s)

- p. 88 Nettoyez votre pare-feu à état avec Wolfenstein

- Embarqué

- p. 92 Wifi sur Atheros : AP et client WPA

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

Dans cet article, nous allons voir comment faire une application de carnet d’adresses électronique en mode 3 tiers. Autrement dit, nous allons aborder la mise en place d’une couche de persistance via Hibernate, la notion de couche métier, et enfin une couche d’interface graphique. J’avais en effet envie de montrer (et c’est le principal but de ces lignes) comment, en découpant bien notre application, et en choisissant avec soin les briques de base, il est possible de fournir 2 interfaces graphiques très différentes. La première est une interface type « client lourd » à utiliser sur son PC de bureau. La deuxième permet d’utiliser les mêmes données que la précédente, mais fonctionnera sur le téléphone portable de Google « Android ».

Dans mon précédent article, nous avions vu comment utiliser le serveur d'annuaire 389 Directory Server (389DS) pour stocker les données d'un serveur DNS. Nous gérons aussi nos comptes utilisateurs dans cet annuaire LDAP. Nous disposons donc d'une infrastructure dont une part non négligeable des données administratives sont stockées dans un annuaire. Et nous pouvons aller au-delà : stockons nos données DHCP dans un annuaire. Cet article se propose donc de vous montrer la marche à suivre pour le faire avec 389DS, dans la foulée du serveur DNS.