Hackable Magazine 39

VGA / Espressif / IP :

Créez un système d'affichage WiFi ...à base d'ESP32

- S'interfacer en VGA

- Gérer les modes graphiques

- Utiliser le support ANSI/VT100

12,90 € TTC

Anciens Numéros

Arduino & Microcontrôleurs

p. 04 Pilotez un moniteur VGA avec un devkit ESP32

p. 26 Utiliser la PWM sur la Raspberry Pi Pico

Radio & Fréquences

p. 42 Analyse des données brutes des RADAR spatioportés Sentinel-1 : traitement des signaux radiofréquences

Rétro Tech

p. 70 Quelques modifications utiles pour votre Commodore 64

Repère & Techniques

p. 82 Assembleur sur ARM Cortex-M : technique, mais pas si difficile...

Hack & Upcycling

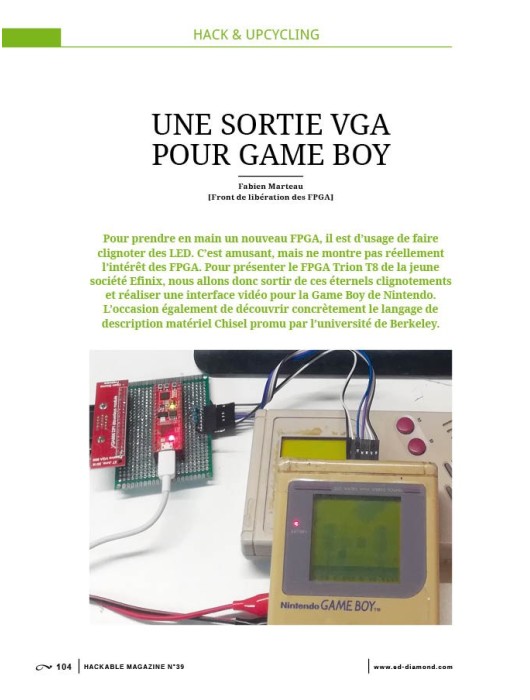

p. 82 Une sortie VGA pour Game Boy

Sir Clive Sinclair nous a quittés.

Peu nombreux sont ceux qui ont marqué à ce point l’évolution des technologies informatiques et participé à leur démocratisation. Clive Sinclair, visionnaire et inventeur, est l’homme derrière le ZX80, le ZX81, et le ZX Spectrum, pour ne citer que les plus connues de ses contributions à l’Histoire. Mais on lui doit également la Sinclair Executive (1972), la toute première calculatrice de poche compacte, ou encore l’une des premières tentatives de commercialisation à grande échelle d’un véhicule personnel électrique avec le Sinclair C5, un tricycle à assistance électrique produit en 1985 et depuis devenu légendaire.

Bien trop souvent éclipsés, dans la mémoire populaire, ces hommes, comme Clive Sinclair ou Dennis Ritchie (co-développeur d’UNIX et créateur du langage C) qui ont réellement et physiquement fait de l’informatique moderne ce qu’elle est, méritent une place particulière dans nos mémoires, car nous sommes tous leurs héritiers et leurs débiteurs.

Je dédis cet édito à la mémoire de Sir Clive Sinclair et vous invite, même si vous n’êtes pas friand d’histoire, à vous pencher sur ses créations, ses tentatives et ses échecs. Ne serait-ce qu’en regardant le très bon téléfilm « Micro Men » avec Alexander Armstrong et Martin Freeman, romançant la féroce rivalité entre Sinclair Research et Acorn Computers, à l’origine de l’architecture Acorn RISC Machine, devenue depuis Advanced RISC Machines... ou ARM (oui, cette « ARM » là).

Bonne lecture chers lecteurs et n’oubliez pas que le savoir est cumulatif, comme Clive Sinclair l’a été, nous sommes tous des nains sur des épaules de géants...

Denis Bodor

Le bimestriel spécialisé dans l'électronique numérique et l'embarqué !

Né en 2014, Hackable est un bimestriel destiné aux professionnels et particuliers souhaitant découvrir et progresser dans les domaines de l’électronique numérique et de l’embarqué. Il fournit un contenu riche orienté vers une audience désireuse de bénéficier d'une veille technologique différente et résolument pratique. Le contenu du magazine est conçu de manière à permettre une mise en pratique directe des connaissances acquises et apprendre tout en faisant.

On fait énormément de choses avec les réseaux de neurones et de plus en plus de frameworks sont disponibles pour les utiliser simplement. Ce mois-ci je vous propose de classer des images en catégories (voiture, chat, chien, etc.) en utilisant PyTorch, ce qui nous permettra d'appréhender le fonctionnement des moteurs de recherche visuels.