Hackable Magazine 5

Construisez votre

PROJET ARDUINO

...en trois étapes

1 - Expérimentez et explorez le matériel

2 - Écrivez et optimisez votre croquis/sketch

3 - Créez votre bibliothèque pour partager votre travail

En savoir plus

7,90 € TTC

Anciens Numéros

Sommaire :

Équipement

p. 04 L'analyseur logique : espionner les bus en toute simplicité

p. 18 Ti LaunchPad connecté ou le clone Arduino puissance 10 (voire plus) !

En couverture

p. 28 Comment piloter 64 leds ou plus avec 4 fils : le registre à décalage

p. 36 TLC5926 : afficher et faire évoluer votre code !

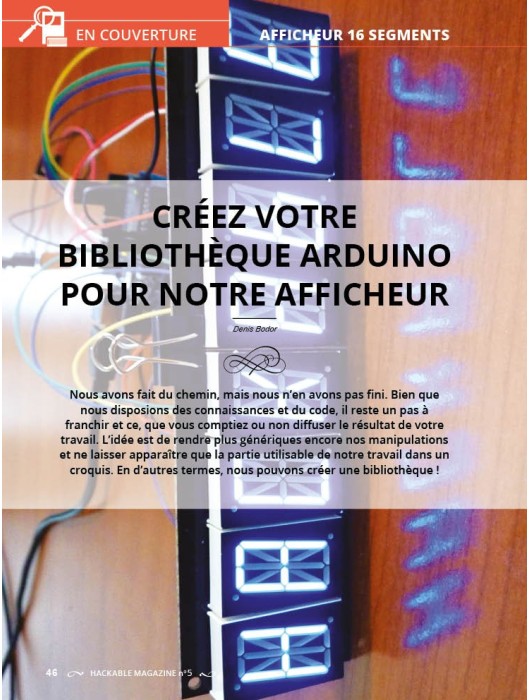

p. 46 Créez votre bibliothèque Arduino pour notre afficheur

Repère & science

p. 58 Adaptateur USB/série : indispensable dans votre trousse à outils

Embarqué & informatique

p. 74 Utiliser une Raspberry Pi sans écran

p. 84 Transférer des fichiers entre PC et Raspberry Pi sans réseau

Démontage, Hacks & récup

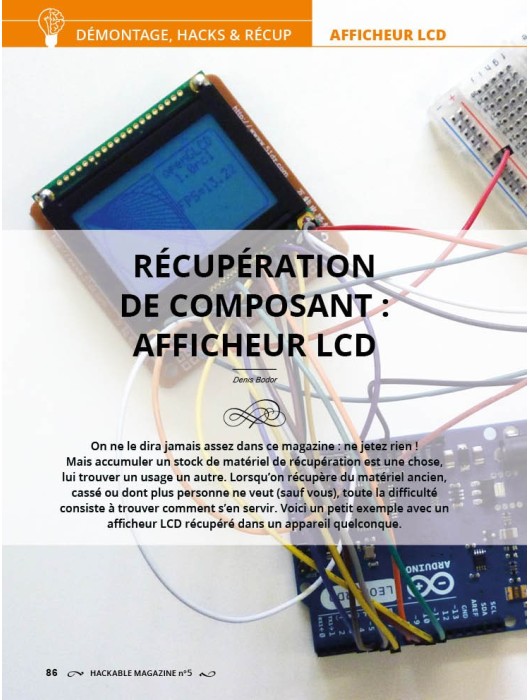

p. 86 Récupération de composant : afficheur LCD

EDITO :

Bienvenue dans ce cinquième numéro !

Bricoler, bidouiller, explorer, hacker rapidement un bout de code sous le coup d’une idée subite... On fait cela tous les jours et on obtient des résultats. Bref, ça marche et on est heureux.

Pourtant, dans certains cas, le sujet mérite un peu plus qu’une soirée ou une nuit d’intense activité. Il faut alors revoir sa copie avec d’autres priorités que le simple fait d’arriver à dominer le matériel. Il faut faire propre, beau et pratique afin que d’autres puissent profiter de vos efforts. Voilà exactement l’idée qui se cache derrière le trio d’articles en vedette sur la couverture de ce numéro : examiner le parcours d’un projet de la prise en main d’un module/composant à la réalisation d’une bibliothèque Arduino en passant par l’incontournable phase de réflexion permettant d’améliorer la qualité de son code.

Je vous laisse à présent découvrir tout cela et le reste des pages par vous-même car, en ce qui me concerne, la rédaction de ce numéro a étrangement déclenché l’apparition d’une quantité non négligeable d’idées et de pistes à explorer pour les prochains numéros. Je me lance donc sans attendre dans la suite et de nouveaux articles après avoir fait maturer tout cela, et vous donne directement rendez-vous pour le numéro 6 d’ici deux mois. Appelons cela de l’expérimentation et de la rédaction compulsive, mais j’assume totalement :)

Denis Bodor

Le bimestriel spécialisé dans l'électronique numérique et l'embarqué !

Né en 2014, Hackable est un bimestriel destiné aux professionnels et particuliers souhaitant découvrir et progresser dans les domaines de l’électronique numérique et de l’embarqué. Il fournit un contenu riche orienté vers une audience désireuse de bénéficier d'une veille technologique différente et résolument pratique. Le contenu du magazine est conçu de manière à permettre une mise en pratique directe des connaissances acquises et apprendre tout en faisant.

2020 aura été une année marquante pour nos vies et nos sociétés. Il aura fallu se réinventer, trouver des solutions à des situations exceptionnelles. Dans les entreprises, l'Éducation ou la Santé, la mobilisation des ressources informatiques aura été maximale. Nos infrastructures auront ployé, tangué, parfois presque craqué, mais au final, cela aura tenu.

Maintenant que notre serveur principal est déployé et que nous y avons appliqué un premier niveau de sécurisation système, occupons-nous de sa sécurisation réseau. Nous allons détailler en quoi les attaques réseau sont primordiales dans notre modèle de menace. Comme nous le verrons, l’accès distant est le risque principal qui guette nos serveurs. Nous allons mettre en œuvre une sécurité en profondeur et les mesures de protection réseau en seront une de ses dimensions importantes.

La supervision d’un système en production demeure un enjeu aussi complexe qu’essentiel. Il existe de nombreuses solutions, très complètes, de supervision, mais la plupart adoptent une approche centralisée, qui demande l’utilisation de ressources dédiées. Aujourd’hui, nous étudierons une approche alternative, une solution de supervision décentralisée, nommée Monit.