Gnu/Linux Magazine HS 98

12,90 € TTC

Anciens Numéros

Actus

p.06 Brèves

p.07 Côté livres...

p.08 Un aperçu des nouveautés de Python 3.7 : le décorateur @dataclass

Repères

p.12 Quel est le meilleur langage pour faire du Machine Learning ? - Le cas Python -

Dossier : Développement sécurisé

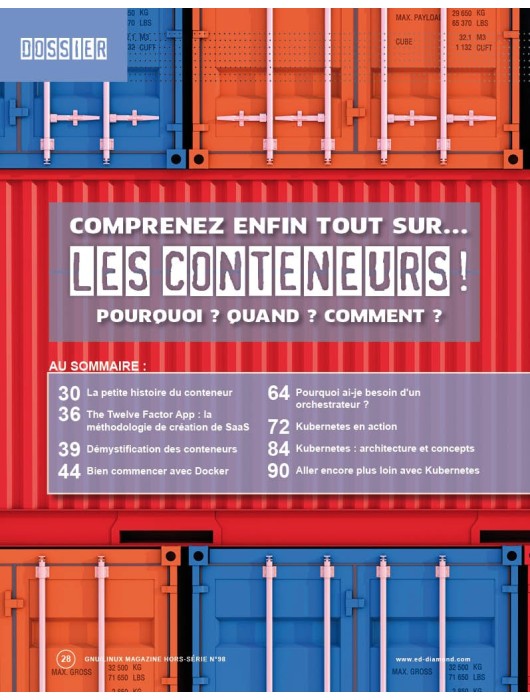

p.30 La petite histoire du conteneur

p.36 The Twelve Factor App : la méthodologie de création de SaaS

p.39 Démystification des conteneurs

p.44 Bien commencer avec Docker

p.64 Pourquoi ai-je besoin d'un orchestrateur ?

p.72 Kubernetes en action

p.84 Kubernetes : architecture et concepts

p.90 Aller encore plus loin avec Kubernetes

Témoignages

p.110 Entretien avec Adrien Duermael, développeur Docker

Décryptage

p.114 Supervision à petite échelle avec Conky et Collectd

L’adoption de plus en plus importante des conteneurs (principalement en utilisant Docker) et des orchestrateurs (majoritairement avec Kubernetes) montre l’engouement des développeurs autour de cette technologie. D’après une étude Datadog d’avril 2018 basée sur 10000 entreprises clientes de la société, environ 25% d’entre elles utilisent Docker et, parmi celles-ci, la moitié ont recours à l’orchestration. On peut également voir qu’en moyenne environ 8 conteneurs sont exécutés par hôte et que ce nombre a tendance à augmenter. La durée de vie moyenne d’un conteneur est d’environ 12 heures avec orchestration et 6 jours sans. La durée de vie d’un conteneur est donc particulièrement faible...

Pour réellement comprendre ces chiffres, il faut être au point avec toutes les techniques citées. Si vous avez toujours voulu savoir à quoi servent les conteneurs, comment les utiliser ou encore comment les gérer à l’aide d’un orchestrateur, alors vous tenez le bon magazine entre vos mains ! Dans ce numéro hors-série, nous allons tâcher de répondre à toutes les questions que vous pourriez vous poser et nous vous guiderons dans la mise en place et l’utilisation de ces technologies.

Ce hors-série constitue la seconde publication adoptant le format de la nouvelle formule. Vous y trouverez donc bien entendu le dossier dédié aux conteneurs, mais également d’autres articles :

- des articles sur Python avec les nouveautés de la version 3.7 et plus particulièrement l’apparition des dataclasses ;

- une plongée dans les entrailles de Python pour comprendre réellement ce qui se passe en interne suivant le code exécuté ;

- un exemple de mise en place d’un système de supervision utilisant Conky et Collectd.

N’hésitez pas à nous écrire pour nous dire ce que vous pensez de nos hors-séries à lecteurs @gnulinuxmag.com. Que vous les trouviez très bien, que vous voyiez des choses à améliorer ou même que vous ayez des idées de sujets sur lesquels vous souhaiteriez écrire ou que vous aimeriez voir traiter, n’hésitez pas !

Je vous laisse maintenant vous plonger dans l’univers des conteneurs et vous souhaite une bonne lecture !

Tristan Colombo

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...