Linux Pratique 125

16 conseils pour booster votre terminal en 2021 !

- La personnalisation de l’apparence

- Les outils pour gagner en efficacité

- Les nouvelles commandes incontournables

7,90 € TTC

Anciens Numéros

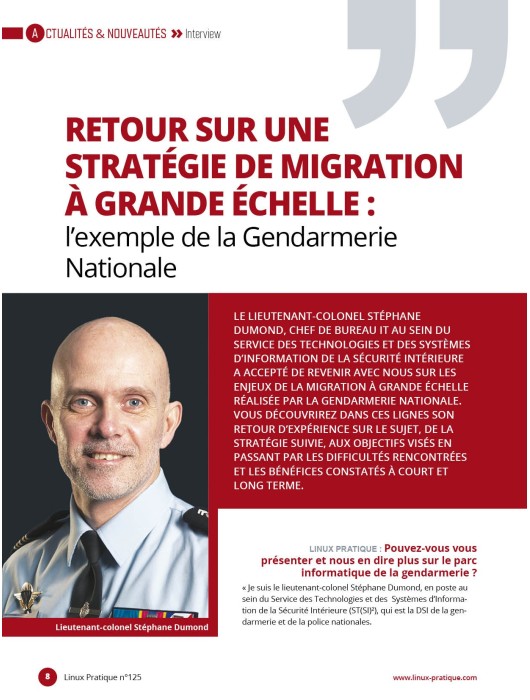

Actualités & Nouveautés

p. 06 Brèves

p. 08 Retour sur une stratégie de migration à grande échelle : l’exemple de la Gendarmerie Nationale

Système & Configuration

p. 16 À la découverte du gestionnaire de système et de services System Daemon

p. 26 Gérez vos gros volumes de données avec Elasticsearch

Réseau & Administration

p. 36 Les serveurs de redirection de mails légers

Shell & Scripts

p. 42 Tirez parti de votre environnement de travail en ligne de commandes

Sécurité & Protection

p. 63 mod_md : quand Apache se met à parler couramment Let's Encrypt

Réflexion & société

p. 74 Le numérique responsable dans la pratique à travers les axes Green for IT et IT for Green

Comme chacun le sait, cela fait désormais plus d’un an que la crise sanitaire a profondément transformé nos vies et nos habitudes, avec un recours massif aux outils numériques afin de pouvoir continuer à assurer certaines activités face aux restrictions mises en place. Seulement voilà, les dispositions particulières prises et instaurées à la hâte n’ont pas été sans conséquence, comme j’ai déjà pu l’évoquer précédemment dans ces lignes.

Plusieurs secteurs ont rapidement dû s’adapter. L’Éducation a notamment été très chamboulée par les mesures prises avec la mise en place du distanciel. Face au manque de préparation et de moyens mis en œuvre dans un premier temps, certains ont pu se tourner vers les outils proposés par les GAFAM – leurs résultats démontrent au passage qu’ils ont clairement su tirer leur épingle du jeu de cette crise sanitaire –, car faciles à mettre en œuvre. Mais ces outils numériques n’ont pas que des avantages. L’un de leurs gros inconvénients étant qu’ils sont pour la majorité d’entre eux américains, ce qui implique le stockage des données personnelles des enseignants comme des élèves à l’étranger, le tout pouvant être exploité à des fins commerciales. On rajoutera à cela le non-respect par ces solutions du règlement européen pour la protection des données. Quid du traitement de toutes ces informations personnelles ? La question se pose également dans un contexte plus largement professionnel où les réflexes ont pu être les mêmes.

Le recours à des solutions libres ou des services en ligne plus respectueux de la vie privée de ses utilisateurs a bien souvent été peu mis en avant. Avouons-le, ce n’est pas le réflexe de prime abord de tout un chacun et sans surprise, cela ne l’a pas été quand il a fallu trouver au plus vite des outils collaboratifs en temps de crise sanitaire. Pourtant, ces outils existent bien, vous les retrouvez régulièrement dans les pages de ce magazine. On pourra aussi mentionner à nouveau le formidable travail réalisé par l’association Framasoft à ce sujet avec ses nombreux services directement prêts à l’emploi qui permettent facilement de travailler à plusieurs*. Cependant, le manque de sensibilisation à ces outils et surtout les risques liés à l’utilisation de certains services en ligne ne sont toujours pas encore suffisamment mis en avant.

Et si chacun d’entre nous partageait autour de lui un outil/service libre ou plus éthique qu’il a bien apprécié ? Il y aurait encore beaucoup de travail, mais cela permettrait de faire avancer les choses lentement, mais sûrement...

Aline Hof

Le bimestriel des administrateurs de systèmes & réseaux et des utilisateurs de solutions open source

Né en 1999, SysOps Pratique (anciennement Linux Pratique) réunit toute l’information technique qui permettra de gérer de manière optimale son SI. Ses articles pratiques et retours d'expérience de professionnels du milieu couvrent notamment les thématiques suivantes : administration système & réseau, cloud, virtualisation, orchestration, conteneurisation, SysOps/DevOps, solutions professionnelles, cybersécurité...

Les dénis de service sont un sujet récurrent. Cependant peu nombreux sont ceux qui y croient réellement.

Cet article poursuit l'étude, du développement d'un outil spécifique (backdoor) pour mener des attaques ciblées sur le système d'information d'entreprises, commencée dans le numéro précédent de MISC [1].

ModSecurity est un pare-feu applicatif libre. Cette fiche pratique s'attache à décrire les fonctionnalités principales de la version 2, ainsi que les étapes nécessaires à sa mise en œuvre.