Anciens Numéros

Système

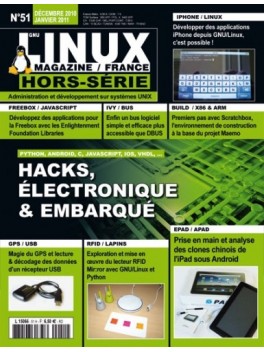

- p. 4 Tokyo et Kyoto Cabinet

- p. 8 La Scratchbox 1.x

- p. 12 L ePad/aPad, un clone d iPad sous Android 2.1

PÉRIPHÉRIQUE

- p. 24 Lire et décoder les informations GPS

- p. 30 Analyse du Mir:ror

HACK

- p. 34 Développement pour iPod Touch sous GNU/Linux : application à la communication par liaison Bluetooth

CODE

- p. 54 C : Retour sur les qualificateurs const et volatile

- p. 56 Création d un afficheur 7 segments avec GHDL

- p. 64 Ivy, un bus logiciel simple et souple

- p. 70 Développez avec des logiciels libres sur la Freebox !

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

Comme Batman a Robin, Rocket Raccoon a Groot, le développeur a l’éditeur de code. Sans son plus fidèle acolyte, impossible d’écrire la moindre ligne de code... d’où l’importance d’être toujours à la recherche de l’outil le plus efficace qui soit, quitte à délaisser un vieux compagnon de route...

Les logiciels de calcul symbolique sont relativement abondants. Pour les curieux ou ceux qui voudraient intégrer ce type de fonctionnalités dans leurs propres programmes, nous allons essayer de lever une partie des mystères des théories et des problèmes qui se cachent derrière la création de ces systèmes.

Découvrons comment utiliser GDScript Docs Maker pour générer automatiquement la documentation de vos projets Godot. Nous allons voir dans cet article que l’on peut simplement, à partir de notre code et de ses commentaires, avoir une documentation toujours à jour.