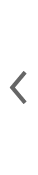

Misc 83

IPv6 : 10 ans après !

1 - Comprendre IPv6 et ses évolutions pour améliorer la sécurité

2 - Quelles sont les bonnes pratiques d'IPv6 sur les équipements réseaux ?

3 - Retour d'expérience d'un déploiement d'IPv6 sur un campus universitaire

4 - Mise en place d'IPv6 sur un réseau opérateur

SOMMAIRE :

Exploit Corner

p. 04 Élévation de privilèges sur Ubuntu Desktop

Pentest Corner

p. 08 No one expect command execution

Malware Corner

p. 12 Chasse aux malwares sous GNU/Linux

Dossier

p. 20 Préambule

p. 21 Sécurité & IPv6 : on s'était donné rendez-vous dans 10 ans

p. 29 Quelques éléments de sécurité IPv6 à prendre en compte sur un réseau d’opérateur

p. 34 Retour d'expérience du déploiement d'IPv6 sur un réseau de campus

p. 42 Retour d'expérience : déploiement d'IPv6 sur un réseau régional

Code

p. 50 Implémentations cryptographiques sécurisées

Système

p. 58 Code malveillant sur iOS, mythe ou réalité ?

Réseau

p. 65 Supervision de sécurité : analyse exhaustive d’événements avec les outils ELK

Science & technologie

p. 74 Visualisation 3D appliquée aux PRBG et à la cryptographie

EDITO :

De l’acceptation du risque résiduel

Suite au massacre de Virginia Tech en 2007, Bruce Schneier publia un billet dans Wired intitulé « Virginia Tech Lesson : Rare Risks Breed Irrational Responses » [1]. Il y expliquait combien il était difficile d’évaluer les risques et à quel point notre perception était biaisée. Aussi dangereuses et meurtrières que puissent être certaines menaces, leur rareté induit un risque relativement faible comparé à d’autres menaces que nous sous-évaluons. Schneier explique que paradoxalement nous avons tendance à surévaluer le risque des événements rares et à adopter des mesures de sécurité irrationnelles lorsqu’ils se produisent. Chaque année, 3 000 à 4 000 personnes en France meurent sur les routes [2]. C’est un risque auquel nous avons fini par nous habituer et les mesures qui visent à le réduire (augmentation des contrôles et du montant des amendes, diminution des vitesses maximales autorisées…) ne manquent pas d’entraîner de fortes réactions d’opposition du public et de divers lobbies. Nous avons appris à vivre avec la mortalité liée à ce mode de transport, nous ne réagissons pas à chaque accident meurtrier et, au contraire, nous faisons preuve de défiance face à toute mesure ayant pour objectif de réduire les accidents si nous la percevons comme coercitive. Pour reprendre la terminologie d’ISO 27 001 ou d’EBIOS, c’est un risque que, collectivement, nous acceptons. A contrario, les accidents d’avion qui font de l’ordre d’un millier de morts par an dans le monde [3] sont médiatisés à l’excès et nous acceptons l’empilement des mesures de sécurité avec résignation. Mais le meurtre, surtout lorsqu’il survient en masse et est de nature terroriste, est une menace dont notre société refuse l’éventualité. Quand bien même la vraisemblance de cet événement redouté est faible, qu’il se produit rarement, qu’une appréciation rationnelle qualifierait ce risque de très modéré, il est tellement traumatisant lorsqu’il survient que nous ne tolérons pour cette menace aucun risque résiduel. Dès qu’un tel événement se produit, de nouvelles mesures de sécurité sont ajoutées au dispositif pour diminuer encore le risque ou, si nous avons l’esprit mal tourné, la perception que nous en avons. Il conviendrait pourtant de ne pas surréagir et, comme le soulignait Schneier, de ne pas prendre sous le coup de l’émotion des mesures irrationnelles n’ayant, in fine, aucune incidence sur la réduction du risque résiduel, mais sacrifiant nos libertés, nous décrédibilisant sur la scène internationale, pénalisant notre économie. Sur le plan informatique, l’étude par le gouvernement de l’interdiction de Tor, des accès WiFi ouverts ou encore de la communication systématique des clefs de chiffrement aux autorités [4] me laisse perplexe. À supposer que de telles mesures puissent techniquement être mises en œuvre, le prix à payer pour notre vie privée semble être très élevé au regard de la diminution du risque que l’on peut en attendre. Tant qu’à choisir une mesure absurde je préfère largement la proposition de confier à HADOPI la mission de « traquer les sites et mettre hors d’état de nuire tous ceux qui se servent de Google et des réseaux sociaux pour véhiculer le terrorisme » [5]... À mesure que l’on essaie de tendre vers un risque résiduel proche de zéro, il devient nécessaire de prendre des mesures de plus en plus drastiques, contraignantes et, dans le cas du numérique, liberticides. Une maîtrise correcte des risques doit faire preuve de proportionnalité afin que le coût des mesures exigées ne devienne jamais exorbitant au point de remettre en cause nos droits fondamentaux.

Cedric Foll / @follc / cedric@miscmag.com

[1] https://www.schneier.com/essays/archives/2007/05/virginia_tech_lesson.html

[2] https://fr.wikipedia.org/wiki/Accident_de_la_route_en_France

[3] http://www.lemonde.fr/les-decodeurs/article/2015/03/25/malgre-les-accidents-voyager-en-avion-est-de-plus-en-plus-sur_4600872_4355770.html

[4] http://www.01net.com/actualites/tor-wifi-public-chiffrement-que-pourrait-reellement-bloquer-le-gouvernement-934959.html [5] http://www.rtl.fr/actu/politique/xavier-bertrand-s-insurge-contre-l-imam-google-et-veut-modifier-hadopi-7780581885

LE MAGAZINE POUR LES EXPERTS DE LA SéCURITé informatique multiplateformes

Face à la transformation digitale de notre société et l’augmentation des menaces, la cybersécurité doit être aujourd’hui une priorité pour bon nombre d’organisations. Après plus de 15 années de publications et de retours d’expérience, MISC apporte un vivier d’informations techniques incontournable pour mieux appréhender ce domaine. Précurseur sur ce terrain, MISC a été fondé dès 2002 et s’est peu à peu imposé dans la presse française comme la publication de référence technique en matière de sécurité informatique. Tous les deux mois, ses articles rédigés par des experts du milieu vous permettront de mieux cerner la complexité des systèmes d’information et les problèmes de sécurité qui l’accompagne.

Nouveaux produits

GNU/Linux Magazine 269

Comment rendre vos créations scriptables ? Embarquez Lua dans vos...

Lire plus ➤Linux Pratique 143

Utilisez Ansible pour la gestion de vos serveurs Tomcat ! Prérequis et...

Lire plus ➤Hackable Magazine 54

Domotique / Radio / LoRa : Communications gratuites hors réseau et...

Lire plus ➤Linux Pratique HS 57

Administration système : Comprendre et utiliser les nouvelles pratiques...

Lire plus ➤Hackable Magazine 44

Arduino / RP2040 / STM32 / ESP Programmez vos microcontrôleurs en...

Lire plus ➤