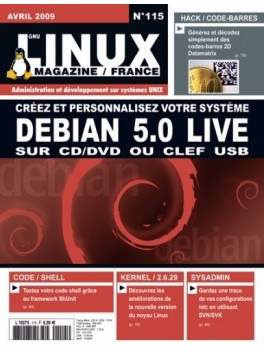

GNU/Linux Magazine 115

Créez et personnalisez votre système DEBIAN 5.0 LIVE sur CD/DVD ou clef USB

En savoir plus6,50 € TTC

Anciens Numéros

Sommaire

- News

- p. 04 Compte-rendu du FOSDEM 2009

- p. 14 Contribuer à Debian, une double récompense

- Kernel

- p. 16 Kernel Corner : noyau 2.6.29

- SysAdmin

- p. 28 Créez votre live CD Debian 5.0 Lenny

- p. 33 Analyse de données : participation au Challenge 2008

- p. 40 Espionnez vos applications avec strace et ltrace

- p. 44 Garder l’historique des changements de /etc grâce aux outils de suivi de version (svn, svk)

- NetAdmin

- p. 52 Multiplexage des connexions SSH

- p. 56 « CASification » de SquirrelMail : authentification SSO sur un WEBmail IMAP

- Repères

- p. 69 Parce qu’y’en a marre

- p. 72 Le test logiciel

- Hacks

- p. 78 Datamatrix : codes-barres en 2 dimensions

- p. 82 Perles de Mongueurs

- Code(s)

- p. 84 Des tests en shell avec ShUnit

- p. 94 SQLite, une autre idée de la base de données

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

La prise en compte de la sécurité au plus tôt lors de la construction d’un produit est essentielle, mais pas suffisante pour répondre aux exigences du CRA. Comment intégrer la sécurité dans l’usine logicielle puis en phase de run lorsque le produit est en production et/ou déployé chez les clients ?

Ne rêvons pas, les ordinateurs quantiques n’ont pas pour vocation à remplacer tous nos ordinateurs actuels ; seuls certains États ou multinationales posséderont cette technologie. Les ordinateurs classiques doivent donc être capables de communiquer de manière sécurisée même si un attaquant dispose d’un ordinateur quantique. C’est le modèle post-quantique.

Dans un premier article [1], nous avons rappelé les problèmes de privacy inhérents à l'exécution de fonctions ou de modèles de Machine Learning (ML) sur des serveurs distants, et avons introduit la nouvelle technologie appelée chiffrement homomorphe (Fully Homomorphic Encryption, FHE, en anglais) permettant de résoudre ces problèmes. Dans ce second article, nous allons une étape plus loin, et expliquons comment chacun d’entre nous, développeur ou data scientist, peut utiliser Python pour concevoir ses propres fonctions ou modèles en FHE et les déployer.