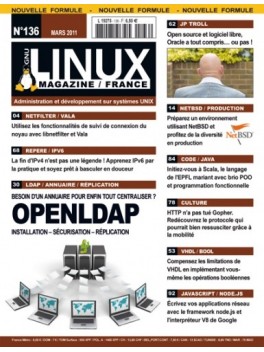

GNU/Linux Magazine 136

Besoin d'un annuaire pour enfin tout centraliser ?

OPENLDAP - Installation - Sécurisation - Réplication

6,50 € TTC

Anciens Numéros

- Kernel

- 4 Conntrack et accounting

- Sysadmin

- 12 NetBSD en production : de l intérêt de la diversité

- 18 Récupération du « caller id » avec un modem

- 20 Le système de paquets de Slackware

- Netadmin

- 30 Mise en place d OpenLDAP

- Unixgarden

- 44 Créer un paquet NetBSD pour Fabric

- Embarqué

- 53 Les opérations booléennes en VHDL

- Repère

- 62 Oracle... Ô désespoir ???

- 68 Apprenons IPv6 sans peine par la pratique : introduction

- Android

- 76 Android + Arduino = Amarino

- Culture Unix

- 78 Gopher - À la recherche du protocole perdu

- Code(s)

- 84 Scala par la pratique

- 92 Node.js : du Javascript sur votre serveur

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

Les dénis de service sont un sujet récurrent. Cependant peu nombreux sont ceux qui y croient réellement.

ModSecurity est un pare-feu applicatif libre. Cette fiche pratique s'attache à décrire les fonctionnalités principales de la version 2, ainsi que les étapes nécessaires à sa mise en œuvre.

Dans l’article précédent [2], nous avons présenté les techniques de codage de la voix et montré comment cette dernière était représentée et traitée. Nous allons à présent considérer les techniques analogiques de chiffrement de la voix. Ces dernières consistent à modifier structurellement le signal selon divers procédés, mais sans en modifier la nature profonde contrairement aux techniques numériques. Très efficaces, elles requièrent cependant un art extrême de la part de l’ingénieur pour s’assurer qu’aucune intelligibilité résiduelle ne permettra à un attaquant de retrouver tout ou partie du signal vocal originel. La principale difficulté tient au fait que la validation de telles techniques réside au final sur des tests humains d’audition, subjectifs par nature, même si la théorie garantit l’optimalité des procédés mis en œuvre et des paramètres utilisés. C’est la raison pour laquelle, du fait de l’importance du savoir-faire de l’ingénieur dans la mise au point d’un système de cryptophonie analogique, il n’existe que très peu d’information sur ces techniques analogiques.