GNU/Linux Magazine 194

Créez votre première application graphique en GTK+ !

- Faites vos premiers pas en GTK+

- Définissez votre thème

- Internationalisez votre application

7,90 € TTC

Anciens Numéros

Actualités

p. 06 Le langage Perl 6, poursuite du tour d'horizon

p. 14 PostgreSQL 9.5 : les nouvelles fonctionnalités SQL

Humeur

p. 18 Je suis pas analyste !

Repères

p. 22 Peut-on vraiment calculer avec un ordinateur : les opérations

p. 32 Décoder un code QR

Les « how-to » du sysadmin

p. 42 Chiffrer une partition avec LVM et LUKS

Sysadmin

p. 46 Gestion de paquets sûre et flexible avec GNU Guix

Les « how-to » du développeur

p. 52 Déconnexion PDO : du comptage de références en PHP

Développement

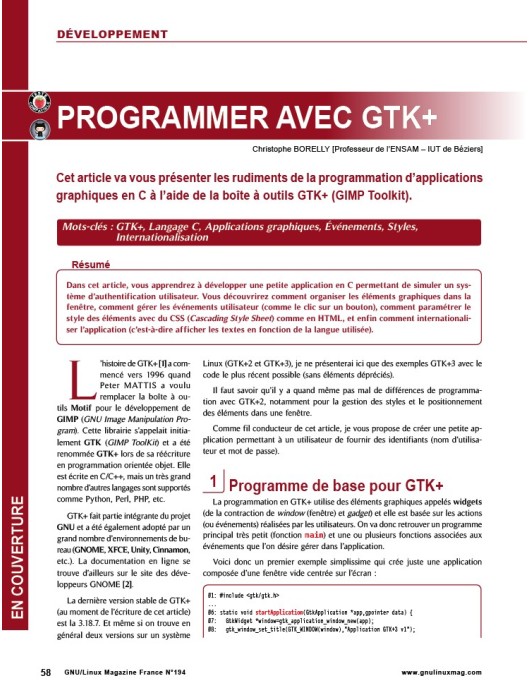

p. 58 Programmer avec GTK+

p. 66 Un vrai langage

Développement web & mobile

p. 74 (Re)Découvrons jQuery

Faut-il faire table rase du passé ?

Ne vous inquiétez pas, je ne vous invite pas à la rédaction d’un devoir de philosophie, mais à une réflexion beaucoup plus prosaïque sur l’importance à donner à des technologies dites « dépassées ». L’informatique est un domaine où tout évolue très vite, du matériel aux langages. Faut-il pour autant considérer comme inutile tout ce qui a permis d’arriver au point où nous en sommes, de construire les langages que nous utilisons actuellement ? Dernièrement je me suis trouvé confronté à un étudiant qui dénigrait tout ce qui était « ancien » arguant qu’il y avait une « vieille méthode », et une « méthode performante ». Pourtant, dans un contexte d’apprentissage, la « vieille méthode », celle qu’il faudrait mettre au rebut et dont on a honte, permet de comprendre la « nouvelle méthode », celle qui est sous les feux des projecteurs. Parce que pour construire la nouvelle méthode, il a fallu comprendre l’ancienne !

Il n’est pas possible de comprendre le monde dans lequel nous vivons sans connaître un minimum l’Histoire. Il en est de même pour l’informatique. Avant d’utiliser le dernier framework à la mode, il est bon de connaître les bases du langage sur lequel il s’appuie. De nos jours on se retrouve confronté à des problèmes de mode qui sont très proches de ce que l’on peut constater dans le domaine vestimentaire. Une année, il « faudra » porter du noir et puis l’année d’après ce sera du fluo, puis des dégradés de bleus, etc. On retrouve le même problème avec les smartphones : pourquoi changer de smartphone tous les 6 mois pour avoir le dernier « I-Sung 4K THX Dolby TrueHD octaconta-core » avec 2Tio de mémoire extensible à 128Pio par ajout d’une carte SuperMicroSD High++, équipé d’une caméra Dual Pixel 120MP ? En dehors de pouvoir frimer pendant deux mois jusqu’à la sortie de l’ « I-Sung v2++ », à quoi cela sert-il ? Les commerciaux et publicistes font bien leur travail et du moment qu’il y a des consommateurs, les constructeurs sont heureux. Ce consumérisme se retrouve jusque dans les frameworks que nous employons : il faudra absolument utiliser le framework F1 puis, six mois plus tard F1 sera totalement has been, F2 sera ce qui se fait de mieux, etc. ! Les arguments seront simples à trouver : « sur Internet, tout le monde utilise F2 » et si « tout le monde » le fait, alors ils ont forcément raison. On changera donc de framework tous les six mois et il faudra réapprendre une logique différente. Pourtant une chose n’aura pas changé : le langage sur lequel s’appuie le framework. Si le développeur connaît bien celui-ci, quels que soient les changements il pourra s’adapter rapidement.

Ainsi, il y a deux écoles : soit on accepte d’apprendre les bases de manière à pouvoir évoluer et être capable de s’adapter, soit on se forme à une technologie éphémère de manière à être rentable rapidement et sur une durée très limitée. Tiens, ça rappelle le schéma des « modes » : on prend un développeur pour un an ou deux et après on s’en débarrasse, comme les smartphones. Il existe quand même une différence : pour les smartphones, on commence à les recycler...

Je n’ai pas pu convaincre mon étudiant, certaines personnes sont trop bornées et je ne pense pas qu’il ouvre jamais un GNU/Linux Magazine, pourtant c’est dans ces pages que l’on peut trouver à la fois des notions essentielles et les actualités des derniers frameworks. Je vous souhaite donc une lecture enrichissante !

Tristan Colombo

Le magazine de référence technique pour les développeurs sur systèmes open source et les ingénieurs R&D !

GNU/Linux Magazine s'adresse aux professionnels et aux particuliers désireux de mieux maîtriser les techniques et problématiques liées à la programmation et à l’utilisation de solutions open source. Tous les deux mois avec ses articles techniques, la publication couvre les thématiques suivantes : programmation système, algo, bas niveau, sécurité du code, développement web...

On fait énormément de choses avec les réseaux de neurones et de plus en plus de frameworks sont disponibles pour les utiliser simplement. Ce mois-ci je vous propose de classer des images en catégories (voiture, chat, chien, etc.) en utilisant PyTorch, ce qui nous permettra d'appréhender le fonctionnement des moteurs de recherche visuels.